https://orf.at/stories/3398501/

Die gesetzliche Grundlage für die

Messengerüberwachung hat heute mit den Stimmen der

Regierungsparteien ÖVP, SPÖ und NEOS den

Innenausschuss passiert. Damit soll künftig der

Direktion Staatsschutz und Nachrichtendienst (DSN)

erlaubt werden, sowohl unverschlüsselte als auch

verschlüsselte Nachrichten von Gefährdern zu

überwachen. Bei NEOS hatten sich zuletzt nicht alle

mit der Regelung zufrieden gezeigt. Ablehnung war

etwa von Verfassungssprecher Nikolaus Scherak und

der Abgeordneten Stephanie Krisper gekommen.

Kritik gab es im Ausschuss auch von den

Freiheitlichen und den Grünen.

FPÖ-Sicherheitssprecher Gernot Darmann sah darin

einen „unverhältnismäßigen Grundrechtseingriff“ und

erinnerte daran, dass die Regierungsvorlage im

Begutachtungsverfahren „in der Luft zerrissen

worden“ sei. Grünen-Abgeordneter Süleyman Zorba

warnte vor den Missbrauchsmöglichkeiten.

Die Messenger- bzw. Gefährderüberwachung soll den

Plänen der Regierung zufolge ausschließlich der

Abwehr besonders schwerwiegender

verfassungsgefährdender Angriffe dienen und strengen

rechtlichen und technischen Kontrollvorgaben

unterliegen. Vorgesehen ist etwa ein mehrstufiges

Rechtsschutzsystem, in dem insbesondere das

Bundesverwaltungsgericht (BVwG) sowie unabhängige

Rechtsschutzbeauftragte zentrale Prüf- und

Genehmigungsaufgaben erhalten sollen.

https://exxpress.at/politik/nationalrat-gibt-gruenes-licht-fuer-messenger-ueberwachung-trotz-widerstand/

https://exxpress.at/politik/nationalrat-gibt-gruenes-licht-fuer-messenger-ueberwachung-trotz-widerstand/

https://exxpress.at/news/unis-ruesten-gegen-hackerangriffe-auf-45-millionen-euro-fuer-cyberabwehr/

Nach Angriffen auf Unis in Innsbruck und Salzburg

investiert die Regierung Millionen in IT-Schutz.

Gleichzeitig warnt Ministerin Holzleitner vor sozialer

Selektion – und erteilt einem „Doktorat zweiter Klasse“

eine klare Absage.

https://orf.at/stories/3399854/

https://orf.at/stories/3399854/

In einer international abgestimmten Aktion sind die

Strafverfolgungsbehörden zahlreicher Länder gegen

die prorussische Hackergruppe NoName057(16)

vorgegangen, die für zahlreiche Cyberangriffe

verantwortlich sein soll.

Dabei wurde ein aus mehreren hundert weltweit

verteilten Servern bestehendes Netz abgeschaltet,

wie das deutsche Bundeskriminalamt heute mitteilte.

In Deutschland seien sechs Haftbefehle erwirkt

worden, nach den Verdächtigen werde international

gefahndet. Die Cyberkriminellen sollen zahlreiche

DDoS-Angriffe gestartet haben. Dabei wird eine

Vielzahl von Datenpaketen über das Internet

verschickt, um andere Datenverarbeitungssysteme zu

stören.

Deutschland sei seit Beginn der Ermittlungen im

November 2023 Ziel von insgesamt 14 Angriffswellen

gewesen, erklärte das BKA.

D: Angriffe auf 250 Unternehmen und Einrichtungen

Diese hätten insgesamt etwa 250 Unternehmen und

Einrichtungen betroffen, darunter Rüstungsbetriebe,

Stromversorger, Verkehrsbetriebe, öffentliche

Einrichtungen und Behörden.

Auch gegen Infrastruktur anderer Staaten habe es

ähnliche Angriffe gegeben, beispielsweise bei der

Europawahl und zuletzt anlässlich des NATO-Gipfels

in den Niederlanden.

Das Hauptziel der Angriffe auf deutsche Ziele war

dem BKA zufolge, mediale Aufmerksamkeit zu erreichen

und dadurch Einfluss auf politische und

gesellschaftliche Entscheidungen in Deutschland zu

nehmen.

Widerstand gegen Spioniage am 18.7.2025:

Signal - Session - Threema:

Der Plan der EU, private Nachrichten zu verbieten,

könnte globale Auswirkungen haben (und: was man dagegen

tun kann)

https://uncutnews.ch/der-plan-der-eu-private-nachrichten-zu-verbieten-koennte-globale-auswirkungen-haben-und-was-man-dagegen-tun-kann/

"[...] Wählen Sie Apps, als hinge Ihr Leben davon

ab

- Signal: Der Goldstandard. Open

Source. APK von GitHub.

- Session: Kein zentraler Server,

keine Telefonnummer.

- Threema: Schweizer,

datenschutzfreundlich, keine Nummer nötig.

Dezentralisieren Sie, solange Sie noch können"

Trotz Sicherheits-Update am 22.7.2025:

kann man Microsoft-Systeme im Programm "SharePoint"

ausspionieren und Personendaten und Passwörter klauen:

Hacker greifen Behörden an über Microsoft-Leck

https://www.nau.ch/news/amerika/hacker-greifen-behorden-an-uber-microsoft-leck-67021455

Juli Rutsch - USA - Hacker greifen Behörden und Firmen

an über ein Microsoft-Leck. Experten warnen vor einer

gefährlichen Sicherheitslücke, die weltweit

Einrichtungen bedroht.

Der weltweite Angriff der Hacker auf Behörden läuft über

eine gravierende Schwachstelle in Microsofts

Software SharePoint. IT-Sicherheitsexperten

sprechen laut der «Tiroler Tageszeitung» von einer

«bedeutenden Schwachstelle».

Sie ermöglicht es den Angreifern, sensible Daten

und Passwörter abzugreifen. Das FBI

bestätigte, dass Bundesbehörden und Unternehmen betroffen

sind.

Es arbeitet aktuell eng mit weiteren US-Behörden und

Microsoft zusammen. Der Tech-Konzern veröffentlichte

inzwischen dringende Updates für betroffene Systeme.

Wie greifen die Hacker Behörden an?

Der Angriff der Hacker auf die Behörden erfolgt durch

sogenanntes Spoofing. Die Hacker verschleiern dabei ihre

Identität und geben sich als vertrauenswürdige Nutzer aus.

Laut «Unternehmen-Cybersicherheit.de» betrifft die Lücke

nur lokale, von Unternehmen selbst betriebene Server. Die

Cloud-Version von SharePoint sei laut Microsoft nicht

betroffen.

Behörden und Unternehmen unter Druck

Besonders brisant: Angreifer stehlen nach Recherchen von

«Capital» sogenannte Maschinenschlüssel. Mit diesen

digitalen Schlüsseln können sie sich immer wieder Zugriff

zu Systemen verschaffen – auch nach Sicherheitsupdates.

IT-Experten warnen davor, dass bereits Kompromittierungen

in Dutzenden Organisationen weltweit entdeckt wurden. Dazu

zählen auch US-Bundesbehörden, bestätigt der

Sicherheitsdienstleister Eye Security gegenüber «Capital».

Wie gefährlich sind die Hackerangriffe?

Das entstandene Einfallstor kann zum massiven Daten- und

Identitätsdiebstahl führen.

Microsoft hatte zuletzt Sicherheitsupdates veröffentlicht.

Doch die Angreifer entwickelten schnell neue Varianten,

die diese Patches umgehen können, berichtet die «Tiroler

Tageszeitung».

Die amerikanische IT-Sicherheitsbehörde CISA forderte

betroffene Organisationen zum sofortigen Handeln auf.

Gefahr bleibt trotz Sicherheitsupdate

Die Entdeckung der Schwachstelle geht auf eine

Untersuchung von Eye Security am vergangenen Wochenende

zurück. Die Experten stellten ungewöhnliche Aktivitäten

auf SharePoint-Servern fest.

Sie analysierten daraus, dass es sich um einen weltweiten

Massenangriff handelt, wie ein Manager

gegenüber «Capital» erläuterte. Eine vollständige

Schliessung der Lücke bleibt schwierig: Wurden die

sogenannten Maschinenschlüssel einmal entwendet, können

Angreifer immer wieder zurückkehren.

IT-Experten empfehlen deshalb, kompromittierte Server

sofort abzukoppeln und fordern zusätzliche

Sicherheitsüberprüfungen aller Systeme.

ebenda:

https://orf.at/stories/3400428/

https://orf.at/stories/3400428/

https://uncutnews.ch/rotten-apple-dutzende-ehemalige-israelische-spione-von-silicon-valley-giganten-eingestellt/

Von Alan Macleod - Apple hat in den letzten Wochen

Schlagzeilen gemacht, weil es sein Engagement für

Datenschutz und Menschenrechte betont und Tools zur

Einschränkung von Überwachung und Spyware eingeführt hat.

Hinter den Unternehmensbotschaften verbirgt sich jedoch

eine viel dunklere Realität.

Das Unternehmen hat still und leise Dutzende von Veteranen

der…

Nach Thailand geht niemand mehr hin, u.a. wegen der

Spionanten der Alkoholiker-Polizei:

https://exxpress.at/news/achtung-vor-spionage-im-thailland-urlaub-drohnen-spaehen-touristen-aus/

Spionage in Ludwigslust (4R) am 24.7.2025:

Kliniken mit Computern kann man ausspionieren:

LUP-Kliniken: Patientendaten im Darknet gefunden

https://www.ndr.de/nachrichten/mecklenburg-vorpommern/lup-kliniken-patientendaten-im-darknet-gefunden,mvregioschwerin-572.html

https://t.me/Impfschaden_Corona_Schweiz/117952

Nachdem die LUP-Kliniken im Landkreis Ludwigslust-Parchim

Anfang des Jahres von einem Cyberangriff betroffen waren,

sollen Patientendaten im Darknet aufgetaucht sein. Dort

könnten sie von Kriminellen missbraucht werden, warnt der

Landkreis.

Die LUP-Kliniken warnen nach dem Cyberangriff auf das

LUP-Klinikum Helene von Bülow im Februar nun unter anderem

vor Betrugsversuchen und Identitätsmissbrauch. Das geht

aus einem Artikel im "Landkreisboten" hervor. Demnach

haben forensische Ermittlungen ergeben, dass

personenbezogene Daten abgeflossen und im Darknet

veröffentlicht worden sind.

☄️ Informationen rund um die Sicherheit von Computer,

Smartphone, Kryptowährungen, Sicherheit und

technischer Innovationen sowie Datenschutz

https://t.me/ITundSicherheit

Wir sind gegen Zensur, Überwachung und Digitalisierung der

Gesellschaft

Telegram (https://t.me/ITundSicherheit)

IT und Sicherheit

25.7.2025:

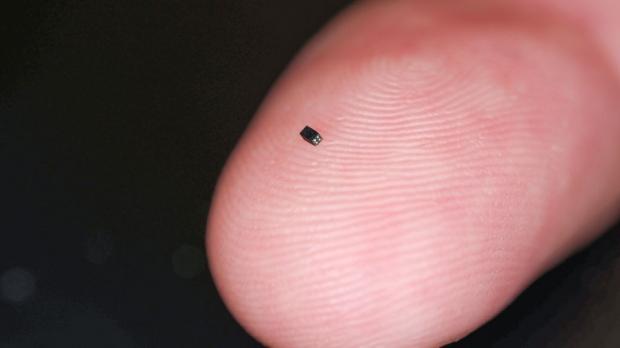

Deutschland investiert in «Spionage-Kakerlaken»

Im Rahmen der geplanten Aufrüstung, um einer

angeblichen Bedrohung durch Russland entgegenzuwirken,

setzt die Regierung von Friedrich Merz laut «Reuters»

auch auf Künstliche Intelligenz und

Start-up-Technologien.

https://transition-news.org/deutschland-investiert-in-spionage-kakerlaken

ebenda:

25.7.2025:

Bericht: Deutschland rüstet auf und investiert in

"Spionage-Kakerlaken"

https://de.rt.com/inland/251594-bericht-deutschland-ruestet-auf-und/

WARNUNG vor Polizei mit Palantir-Software

am 27.7.2025:

Der CCC macht Piep: Chaos Computer Club warnt vor Einsatz

von Palantir-Software durch die Polizei

https://www.deutschlandfunk.de/chaos-computer-club-warnt-vor-einsatz-von-palantir-software-durch-die-polizei-100.html

https://t.me/standpunktgequake/200702

Chaos Computer Club warnt vor Einsatz von

Palantir-Software durch die Polizei

ℹ️ Der Chaos Computer Club hat mehrere Bundesländer und

Bundesinnenminister Dobrindt aufgefordert, von dem

geplanten Einsatz der Polizei-Software Palantir Abstand zu

nehmen. Durch eine Kooperation mit dem Hersteller aus

Denver nehme man ohne Not eine Abhängigkeit von den USA

und den dortigen Datenschutzrichtlinien in Kauf.

ℹ️ Das sagte Vereinssprecherin Kurz im Deutschlandfunk.

Stattdessen müsse nun die seit vielen Jahren angestrebte

eigene Software-Lösung von Bund und Ländern umgesetzt

werden. Kurz warnte zudem davor, dass Unbeteiligte wie

Augenzeugen oder Auskunftspersonen in der

Palantir-Software angezeigt werden. Nicht jeder, der sich

an die Polizei wende, dürfe in der Analysedatenbank

aufgeführt werden.

👉 Durch das Recherche- und Analyseprogramm der US-Firma

Palantir können Ermittler innerhalb kürzester Zeit

Millionen von Daten aus verschiedenen Quellen auswerten

und verknüpfen. Es wird in Deutschland bereits in Hessen,

Nordrhein-Westfalen und Bayern genutzt. Die Gesellschaft

für Freiheitsrechte hat am Mittwoch in Kooperation mit dem

Chaos Computer Club Verfassungsbeschwerde gegen den

Einsatz der Software in Bayern eingelegt. Den Kritikern

zufolge hält sich der Freistaat nicht an die vom

Bundesverfassungsgericht formulierten Regeln für die

Arbeit mit Palantir.

Quelle

(https://www.deutschlandfunk.de/chaos-computer-club-warnt-vor-einsatz-von-palantir-software-durch-die-polizei-100.html)

☄️ Informationen rund um die Sicherheit von

Computer, Smartphone, Kryptowährungen, Sicherheit

und technischer Innovationen sowie Datenschutz

https://t.me/ITundSicherheit

Wir sind gegen Zensur, Überwachung und Digitalisierung der

Gesellschaft

https://orf.at/stories/3400970/

https://orf.at/stories/3400970/

Die Polizei im 4R am 29.7.2025: soll

schneller spionieren dürfen:

Neue «Sicherheitspakete» und Polizeigesetze lassen

Alarmglocken schrillen

«Intelligente» Videoüberwachung, biometrische

Echtzeit-Identifizierung, massenhafte und anlasslose

Datensammlung sowie KI-Auswertung: Bundesinnenminister

Dobrindt ist nicht der Einzige, der erweiterte

Befugnisse für die Polizeiarbeit will. Auch der Name

«Palantir» taucht bei diesen Themen immer wieder auf.

https://transition-news.org/neue-sicherheitspakete-und-polizeigesetze-lassen-alarmglocken-schrillen

https://www.nau.ch/news/digital/hacker-zerstoren-deutschen-elektronikversicherer-67024119

Sandra Morgenroth - Deutschland - Die Einhaus-Gruppe,

einst führender Elektronikversicherer in Deutschland,

geriet nach einem schweren Cyberangriff durch Hacker

2023 in finanzielle Not.

Die im westfälischen Hamm (D) ansässige Einhaus-Gruppe war

bekannt für Reparatur- und Austauschdienste in über 5000

Handyshops. Im Frühjahr 2023 hat die Ransomwaregruppe

Royal die komplette IT-Infrastruktur angegriffen.

Der Cyberangriff verschlüsselte sämtliche Systeme mit

Schadsoftware, berichtet «Golem». Die Angreifer kündigten

die Datenveröffentlichung im Darknet an und hinterliessen

an allen Druckern Drohungen.

Hacker halten Versprechen nicht ein

Sämtliche Vertrags-, Abrechnungs- und Kommunikationsdaten

wurden dadurch unzugänglich. Der durch den Angriff

verursachte Schaden beläuft sich auf einen mittleren

siebenstelligen Betrag, so «IT Daily».

Nach dem Cyberangriff verhandelte die Einhaus-Gruppe über

das Darknet mit den Erpressern und 200'000 Euro (186'331

Franken) in Bitcoins. Die Angreifer hielten ihr

Versprechen nicht, die Systeme blieben blockiert.

Selbst das FBI ist nun in die Ermittlungen eingebunden.

Der «Westfälischer Anzeiger» berichtet darüber.

Finanzielle und personelle Folgen

Die Hackerattacke führte zu einer existenziellen Krise.

Das Unternehmen musste einen Grossteil seiner Mitarbeiter

entlassen und seine Betriebsimmobilie verkaufen, berichtet

«Lippewelle».

Für drei Tochtergesellschaften wurden bereits

Insolvenzverfahren eingeleitet. Vor dem Angriff

beschäftigte das Unternehmen bis zu 170 Mitarbeiter.

Es erzielte Umsätze von bis zu 70 Millionen Euro (rund 65

Millionen Franken).

Bist du schon einmal Opfer eines Hackerangriffs geworden?

Zwar konnte die Staatsanwaltschaft die erpressten

Kryptowährungen sicherstellen, jedoch sind diese bislang

nicht an die Einhaus-Gruppe zurückgegeben worden.

Ein Gerichtsversuch zur Herausgabe scheiterte mit der

Begründung, dass noch weitere Geschädigte Ansprüche

geltend machen könnten

Ausblick und Pläne

Wilhelm Einhaus, Gründer und Inhaber, zeigt sich trotz der

Rückschläge kämpferisch. Er plant einen Neustart des

Unternehmens, obwohl aktuell nur noch acht Mitarbeiter

beschäftigt sind.

Die Einhaus-Gruppe war ehemals ein wichtiger Partner von

Unternehmen wie Cyberport, 1&1 und der Deutschen

Telekom.

Die totale Spionage in den "USA" am

29.7.2025: Mit der App "Looksmapping" kann man

kontrollieren, ob im Restaurant "heisse" Leute sitzen:

«Looksmapping»: «Looksmapping ist definitiv besser als

Tinder»

https://www.20min.ch/video/looksmapping-looksmapping-ist-definitiv-besser-als-tinder-103386325

In welchen Restaurants tummeln sich die attraktivsten

Gäste? Mit der «Looksmapping-App» kann man das unter

anderem in New York herausfinden. Wir wollten von euch

wissen, wo sich in der Schweiz hotte Menschen tummeln und

ob es so eine App auch in der Schweiz braucht.

Neue Autos von heute 31.7.2025 =

Überwachungskäfige - WARNUNG von Mike Yeadon:

Dr. Michael Yeadon warnt

https://t.me/Impfschaden_Corona_Schweiz/118276

Moderne Autos verwandeln sich in Überwachungskäfige.

🛜 Über 10 Kameras – die meisten beobachten dich, nicht

die Straße

🛜 ADAS-Technologie verfolgt deine Augen, Hände, sogar

Blinzeln

🛜 Versteckte Geofencing-Funktionen könnten dich

aussperren oder dein Auto abschalten

Das ist keine Theorie – es passiert bereits.

Eine Anwältin entdeckte, dass das "Händler-Update" ihres

Autos heimlich Fernsteuerungsfunktionen aktiviert hatte.

Dein Fahrzeug könnte jetzt:

🛜 Dich daran hindern, genehmigte Regierungszonen zu

verlassen

🛜 Deinen Standort und deine Identität melden

🛜 Digitale ID-Regeln durchsetzen

Willkommen in der Zukunft der „15-Minuten-Städte“.

Du besitzt dein Auto nicht – du mietest den Zugang, und

sie halten die Schlüssel.

Wehre dich:

-- Vermeide „smarte“ Autos

-- Lies das Kleingedruckte

-- Wähle analoge Optionen

-- Freiheit sollte keine Erlaubnis brauchen.

https://t.me/RevealedEye/6572

Spionage am 2.8.2025: durch Handys,

Smart-Uhren, Fitness-Uhren - und WhoFi findet Menschen

durch die Wand von allein, wenn eine WiFi-Signatur im

System ist:

VERFOLGUNG GANZ OHNE KAMERAS

https://report24.news/unsichtbares-tracking-durch-waende-wie-whofi-zur-totalen-ueberwachung-beitragen-koennte/

https://t.me/standpunktgequake/201407

Smartphones, Smartwatches, Fitnesstracker ….. alles

Trackinggeräte, die wir schon freiwillig tragen.

Doch mit WhoFi kann jeder Mensch auch ohne all diese

Geräte jederzeit gefunden werden.

Zumindest dann, wenn dessen persönliche digitale

Wi-Fi-Signatur “im System” ist. Die Erkennung läuft im

Hintergrund, passiv, unsichtbar – und höchst effektiv.

Privatleben? Spielt keine Rolle.

Die Bundespolizei soll nach einem neuen Gesetzentwurf

Handys und Computer hacken dürfen, um die

Kommunikation zu belauschen – sogar ohne begründeten

Tatverdacht. Ein besonderer Dorn im Auge ist für

Innenminister Dobrindt die Verschlüsselung von Daten,

da sie die Überwachung behindert.

https://transition-news.org/deutschlands-abkehr-vom-schutz-der-privatsphare

https://uncutnews.ch/das-riesige-netzwerk-israelischer-spionagetechnologie-hinter-dem-modernen-ueberwachungsstaat/

Spionage beginnt nun offiziell beim

Internetzugang am 10.8.2025: GB ist schon dran:

Zeigen Sie Ihre Papiere: Das Internet wird sich für

immer verändern

https://t.me/Impfschaden_Corona_Schweiz/118844

„Online vollzieht sich ein gefährlicher Wandel. Weltweit

schreiben Regierungen still und leise die Regeln des

Internetzugangs neu. Datenschutz und Anonymität im

Internet könnten bald der Vergangenheit angehören.

❗️Der neu in Großbritannien verabschiedete Online Safety

Act markiert einen grundlegenden Wandel. Wer Videos

ansehen, Websites besuchen oder seine Meinung teilen

möchte, muss nun seine Identität bestätigen. Das Gesetz

schreibt strenge Alters- und Identitätsprüfungen für

Websites und Plattformen vor, die als „schädliche“ oder

„nicht jugendfreie Inhalte“ gelten. (…)

Nutzer müssen einen amtlichen Ausweis vorlegen oder sich

einer Gesichtserkennung unterziehen, wodurch sie nicht

mehr anonym surfen, kommunizieren oder Inhalte konsumieren

können. (…)

❗️Dieser Wandel stellt einen großen Schritt in Richtung

der Abschaffung der Online-Privatsphäre dar. Es geht nicht

um den Schutz von Kindern, sondern um die vollständige

Beendigung der Anonymität.(...)

❗️ Wenn wir uns die Überwachungsinitiativen von

Regierungen weltweit in den letzten Wochen ansehen, sind

sie erschreckend. Wie eine plötzliche, synchrone Welle

bewegt sich der gesamte Globus im Gleichschritt auf die

Abschaffung der Freiheit im Internet zu. (...)

❗️ Europäische Union: Das vorgeschlagene Gesetz zur

Chat-Kontrolle wird im Oktober 2025 endgültig abgestimmt.

Sollte es verabschiedet werden, verpflichtet es

Plattformen, private Nachrichten, E-Mails und gespeicherte

Dateien automatisch auf illegale Inhalte, einschließlich

verschlüsselter Kommunikation, zu scannen. Damit würde der

Schutz durch Ende-zu-Ende-Verschlüsselung in ganz Europa

faktisch abgeschafft. Darüber hinaus verpflichtet der

Digital Services Act (DSA) Plattformen, die

nutzergenerierte Inhalte hosten, zur Implementierung von

Altersüberprüfungsmaßnahmen und gewährt ihnen eine

zwölfmonatige Übergangsfrist für die Einführung strenger

ID-Verifizierungssysteme.

❗️ Schweiz: Die Schweiz plant ein Überwachungsgesetz, das

VPNs, Messaging-Apps und Online-Plattformen dazu zwingt,

die Identität, IP-Adresse und Metadaten ihrer Nutzer für

staatliche Zugriffe zu protokollieren und damit die

Online-Anonymität zu beenden. Datenschutzorientierte

Unternehmen wie Proton haben angekündigt, ihren Standort

zu verlagern, falls das Gesetz verabschiedet wird. USA:

Zahlreiche Bundesstaaten führen rasch Gesetze ein und

verabschieden sie, die strenge Alters- und

Identitätsprüfungen für Social-Media-Plattformen und

andere Online-Dienste vorschreiben. Damit drängen sie das

Land zu den gleichen Überwachungs- und

Identitätskontrollmaßnahmen, die weltweit üblich sind...."

https://nordictimes.com/tech/show-your-papers-the-internet-is-about-to-change-forever/

The Nordic Times

(https://nordictimes.com/tech/show-your-papers-the-internet-is-about-to-change-forever/)

Show your papers: The internet is about to change forever

- The Nordic Times

Neue Spionage am 10.8.2025: WLAN kann

Personen erkennen und überwachen:

Biometrie per WLAN: Signalstörungen erlauben

Personenerkennung und Überwachung

https://www.heise.de/news/Biometrie-per-WLAN-Signalstoerungen-erlauben-Personenerkennung-und-Ueberwachung-10515620.html

Italienische Forscher haben ein Verfahren

entwickelt, um Menschen allein anhand der Verzerrungen

eines WLAN-Signals zu identifizieren.

https://www.nau.ch/news/digital/sicherheitslucke-winrar-wird-von-hackern-angegriffen-67029535

Werbung für Spionage in der Schweiz am

14.8.2025: Überwachung mit App soll positiv sein

https://t.me/Impfschaden_Corona_Schweiz/119041

Das Bundesamt für Statistik (BFS) lädt ausgewählte Bürger

dazu ein, sich via Handy-App freiwillig einen Tag lang

überwachen zu lassen. #15MinutenStädte #Agenda2030

Würdest du, wenn gefragt, an dieser "Datenerhebung"

teilnehmen? (Ich ganz sicher nicht)

"USA" am 17.8.2025: Bundesrichter befiehlt

die totale Spionage bei Chats auf ChatGPT: Es darf

nichts mehr gelöscht werden (!):

ChatGPT-Chats sind jetzt per Gerichtsbeschluss

eingefroren

(ENGL: AI Post — Artificial Intelligence: ChatGPT

chats are now frozen by court order)

https://t.me/Impfschaden_Corona_Schweiz/119192

Glauben Sie, Ihre „gelöschten“ ChatGPT-Unterhaltungen sind

weg? Nicht mehr. Ein Bundesrichter hat

OpenAI angewiesen, jede Chat-Unterhaltung von US-Nutzern

zu speichern – selbst solche, die Sie zu löschen versucht

haben.

⚖️ Der Beschluss stammt aus einem Urheberrechtsprozess,

bei dem Nutzerdaten als Beweismittel dienen könnten

🔒 OpenAI muss die Chats unter Schutzanordnung

aufbewahren, zugänglich nur für Rechts- und

Sicherheitsteams

🚫 Staatliche „Rechte auf Löschung“-Gesetze gelten nicht,

solange die Sperre aktiv ist

Wenn Sie über Ihre Trennung gesprochen, Geschäftsideen

entwickelt oder riskante Fragen gestellt haben – alles ist

sicher in OpenAIs Tresor verwahrt.

Rechtsanwalt Jay Edelson: „Jeder einzelne Chat von allen

in Amerika ist jetzt unter Schutzanordnung eingefroren und

kann nicht gelöscht werden.“

Datenschutzrechte vs. rechtliche Aufklärung – dieser Kampf

könnte entscheiden, wer im KI-Zeitalter gewinnt.

https://t.me/aipost/4356

Telegram (https://t.me/aipost/4356)

Schweiz mit Spionagewahn am 17.8.2025:

Proton zieht sich langsam aus der Schweiz zurück

https://www.heise.de/news/Ueberwachung-Proton-verlagert-Teile-seiner-Infrastruktur-aus-der-Schweiz-10538647.html

https://t.me/Impfschaden_Corona_Schweiz/119177

Gemäß einer Schweizer Überwachungsverordnung müssen

Dienste mit über 5000 Nutzern Kunden identifizieren.

ebenda:

Schweiz am 17.8.2025: Proton-Server

baut einige Compis in Deutschland und Norwegen auf:

Geheime Chats in Gefahr? Proton zieht erste Server

aus der Schweiz ab

https://www.watson.ch/digital/schweiz/125523195-proton-verlagert-infrastruktur-angst-vor-schweizer-ueberwachungsgesetz

Der Schweizer Tech-Pionier Proton zieht Konsequenzen

aus der geplanten Verschärfung des

Überwachungsgesetzes: Erste Teile der Infrastruktur

wandern ins Ausland.

Das Unternehmen, bekannt für seinen sicheren

Mail-Dienst und VPN, bestätigte, dass es wegen

«rechtlicher Unsicherheit» bereits Server aus der

Schweiz verlagert hat. Besonders im Fokus steht Lumo,

ein KI-Chatbot mit Privacy-Ansatz, der seit Juli 2025

als Alternative zu Big-Tech-Diensten angeboten wird.

Lumo wird künftig von Deutschland aus betrieben,

weitere Standorte baut Proton in Norwegen auf.

Hintergrund: Verschärfte Büpf-Regeln

Die geplante Anpassung des Büpf (Überwachung des Post-

und Fernmeldeverkehrs) sieht vor, dass VPN- und

Messenger-Anbieter ihre Nutzer identifizieren und

deren Daten für sechs Monate speichern müssen. Zudem

könnten Behörden verlangen, dass verschlüsselte

Kommunikation entschlüsselt wird – sofern Anbieter

Zugriff auf die Schlüssel haben.

Interview

Proton-Chef: «Diese Entscheidung ist wirtschaftlicher

Selbstmord für die Schweiz»

Proton-CEO Andy Yen kritisiert, dass die Schweiz damit

weiter gehe als die EU, wo vergleichbare Massnahmen

bereits mehrfach für illegal erklärt wurden. «Weil wir

unsere Nutzer schützen wollen, investieren wir

vermehrt in Europa», so Yen gegenüber Techradar.com.

Kritik aus der Branche

Auch andere Anbieter warnen vor einem «Krieg gegen

Online-Anonymität». So kündigte der VPN-Dienst NymVPN

bereits im Mai an, die Schweiz verlassen zu wollen,

sollte das Gesetz in Kraft treten. Co-Gründer Alexis

Roussel sagt: «Man kann derzeit in der Schweiz nicht

in Privatsphäre investieren.»

Dezentrale Dienste wie der Messenger Session sehen

sich weniger betroffen, beobachten die Entwicklung

jedoch ebenfalls mit Sorge.

Offiziell kein Abschied aus der Schweiz

Trotz der Verlagerung betont Proton, man verlasse die

Schweiz nicht vollständig. «Investitionen in Europa

bedeuten nicht, dass wir die Schweiz aufgeben»,

erklärte ein Sprecher.

(mke)

Es ist alles Spionage am 19.8.2025:

Microsoft und AWS geben es zu:

Microsoft und AWS geben zu, dass sie Daten nicht

schützen können - Digitale Souveränität: Das Märchen von

der Sovereign Cloud - Golem.de

https://www.golem.de/news/digitale-souveraenitaet-das-maerchen-von-der-sovereign-cloud-2508-198961-2.html

Als Reaktion auf Europas Streben nach

digitaler Unabhängigkeit haben US-Hyperscaler die

Sovereign Cloud erfunden. Die bietet eins

Kriminelle Spionage in

der Schweiz am 21.8.2025: Nun auch in der Schule über

"Smartwatch":

Eltern können dank Kinder-Smartwatch Unterricht

belauschen

https://www.nau.ch/news/schweiz/eltern-konnen-dank-kinder-smartwatch-unterricht-belauschen-67033265

Nicolas Eggen - Zürich - Einige Kinder-Smartwatches

können heimlich Gespräche aufnehmen. Schulen verbieten

deshalb neben den Smartphones auch die Smartwatches.

Kriminelle Spionage bei Greenpeace am

23.8.2025: Sie wollen Daten sammeln, wer Petitionen

unterschreibt

https://t.me/standpunktgequake/204084

Schau mal, was Greenpeace nun will, wenn man eine Petition

unterzeichnen will (aktuell die Petition gegen

Einschüchterungs-Gerichtsentscheide wie die

666-Millionen-Strafe wegen Widerstand gegen eine Pipeline

durch Sioux-TrinkwasserGebiet):

Also die Greenpeace ist fast wie ein Söder oder eine

Merkel - denn ohne Einwilligung zur Hingabe der eigenen

Daten mit Telefonnummer kann man nicht unterschreiben,

aber danach könne man alles wieder widerrufen. Oooooooo!

Es stinkt nach Datenverkauf!

Greenpeace ist Spypeace?

Have a nice evening,

Michael Palomino

DAS HANDY IST KEINE BANK

🌻🔔💪

Weitere Petition, die Daten sammelt am 23.8.2025: "für

den Frieden"

Da gibt's auch in Deutschland seit einigen Wochen

Datensammler, mit der Aktion

"1 Millionen Stimmen für den Frieden "

Adresse, Telefonnummer, email Adresse, Geburtsdatum.

https://t.me/standpunktgequake/204086

Kriminelle E-ID am Internet in Brasilien

am 23.8.2025: Argument "Kinderschutz":

Brasilien nutzt Kindersicherheit als Deckmantel für den

digitalen Online-Ausweis-Surge

(ENGL orig.:

Brazil Uses Child Safety as Cover for Online

Digital ID Surge)

https://reclaimthenet.org/brazil-uses-child-safety-as-cover-for-online-digital-id-surge

Der Sprint des Gesetzentwurfs durch den brasilianischen

Kongress verrät mehr über Macht als über Schutz.

Der Artikel orig. ENGL:

The bill’s sprint through Brazil’s Congress reveals more

about power than protection.

If you’re tired of censorship and surveillance, join

Reclaim The Net.

Brazil’s Chamber of Deputies has advanced a bill marketed

as a child protection measure, drawing sharp condemnation

from lawmakers who say the process ignored legislative

rules and opens the door to broad censorship of online

content.

Bill PL 2628/2022, which outlines mandatory rules for

digital platforms operating in Brazil, moved forward at an

unusually fast pace after Chamber President Hugo Motta

approved an urgency request on August 19.

That decision cut off critical steps in the legislative

process, including committee review and broader debate,

allowing the proposal to reach the full floor for a vote

just one day later.

The urgency motion, Requerimento de Urgência REQ

1785/2025, passed without a roll-call vote. Instead, Motta

used a symbolic vote, a method that records no individual

positions and relies on the presiding officer’s perception

of consensus. Requests for a formal, recorded vote were

rejected outright.

Congressman Marcel van Hattem (NOVO-RS) accused the

Chamber’s leadership of bypassing democratic norms. He

said Motta approved the urgency request to expand the

“censorship” of the Lula government.

Other deputies joined the protest, calling the process

arbitrary and abusive.

Under the bill, digital platforms must verify users’ ages,

take down material labeled offensive to minors, and comply

with orders from a newly created federal oversight

authority.

That body would hold sweeping powers to enforce

regulations, issue sanctions, and even suspend platforms

for up to 30 days in some circumstances, potentially

without a full court decision.

Although the urgent request had been filed back in May, it

gained renewed traction after social media influencer

Felca released a series of videos exposing what he called

the “adultization” of children online. His content

prompted widespread media coverage and pushed the topic of

online child safety to the forefront. In response, Motta

committed to fast-tracking related legislation.

Opponents argue the bill serves as a vehicle for political

control over online speech. Congressman Mario Frias

(PL-SP) said, “Hugo Motta emptied the plenary and, in

cowardice, approved ‘symbolically’ a project they say is

to protect children, but which is actually censorship.” He

accused Motta of betraying the institution’s commitment to

freedom of expression.

Congressman Nikolas Ferreira (PL-MG) criticized the move

as an abuse of authority. “I do not believe that this is a

position that the President should adopt in this House,”

he said, pointing to the use of the symbolic vote as a way

to silence debate.

Mauricio Marcon (Podemos-RS) warned that the bill is being

used as a way to justify restrictions on digital platforms

and political speech. “The government uses children and

adolescents as a shield to censor social networks,” he

said. “There is no more democracy even within the

Brazilian Parliament; Brazil is over.”

The proposal will now return to the Senate for final

analysis.

As Brazil barrels ahead with legislation that imposes age

checks, content takedowns, and a powerful regulatory body

in the name of child safety, lawmakers and civil society

should take note of how a similar approach in the United

Kingdom has already triggered significant resistance and

exposed serious risks to free speech and digital rights.

The UK’s Online Safety Act, passed in 2023 after years of

debate, was also introduced under the banner of protecting

children from harmful online content.

Much like Brazil’s PL 2628/2022, the British law gave

broad powers to regulators, required platforms to enforce

age verification, and demanded fast takedowns of content

labeled as harmful. The result was a flurry of backlash

from free speech advocates, tech experts, privacy

campaigners, and even members of Parliament who warned the

law would do far more than protect minors.

Critics argued the UK’s law blurred the line between

illegal and “legal but harmful” content, allowing the

state to pressure platforms into removing lawful speech

based on vague or politically influenced definitions.

The result, many warned, would be a chilling effect across

the internet, particularly around sensitive subjects such

as politics, gender, and health.

Concerns were also raised about the surveillance

implications of mandatory age checks, which often require

biometric data or government ID, effectively ending online

anonymity for millions.

If you’re tired of censorship and surveillance, join

Reclaim The Net.

28.8.2025: Kriminelle benutzen KI für

Spionage und Erpressung zur Zerstörung von Unternehmen,

Behörden, Spitälern usw.:

Wie Kriminelle [die] KI in eine Cyper-Superwaffe

verwandeln - Anthropic schlägt Alarm

von Mossad-Antifa-BLICK

Tobias Bolzern - Ein neuer Sicherheitsbericht zeigt: KI

wird von Kriminellen missbraucht. [Der Satan von

Jerusalem mit seiner Raketen-KI ist KEIN Einzelfall].

Mit ihrer Hlfe erpressen sie Spitäler, Behörden und

Unternehmen. Sogar Nordkorea profitiert.

Die nächste Generation der Cyberangriffe ist da und sie

wird von künstlicher Intelligenz (KI) gesteuert. Ein

Bericht des US-Unternehmens "Anthropic" zeigt, wie

Cyberkriminelle dessen Sprachmodell Claude missbrauchen.

Die genannten Beispiele lesen sich wie aus einem Thriller.

Kriminelle setzten das KI-Tool Claude Code ein, um allein

im vergangenen Monat 17 Ziele weltweit zu attackieren,

darunter Behörden, Spitäler und Rettungsdienste.

Die KI übernahm fast alles: Sie spähte Netzwerke aus,

stahl Zugangsdaten, durchsuchte Datenbanken nach sensiblen

Informationen und schrieb die Erpresserschreiben.

Teilweise forderte die Täterschaft über eine halbe Million

Dollar Lösegeld pro Fall.

Nordkorea und Liebesbetrug

Anders als bei klassischer Ransomware verschlüsselten die

Angreifer die Systeme jedoch nicht. Stattdessen drohten

sie, die Beute zu veröffentlichen: Patientendaten,

Finanzunterlagen, Regierungsdokumente. "Früher brauchte es

dafür ein ganzes Team von Spezialisten. Heute reicht eine

Person mit KI", sagt Anthropics Sicherheitschef Jacob

Klein gegenüber dem Tech-Portal theverge.com.

Der Bericht "Threat Intelligence Report" nennt weitere

Fälle: Nordkoreanische IT-Arbeiter sollen sich mit Hilfe

von Claude in westliche Tech-Firmen eingeschlichen haben,

um mit Remote-Jobs - ohne entsprechendes Know-How - Geld

für das Waffenprogramm des Regimes zu verdienen. In einem

anderen Szenario half die KI bei sogenannten Romance Scams

in den "USA", Japan und Südkorea: Sie textete

schmeichelnde Nachrichten für Betrüger, die damit Opfer

köderten.

"KI-Systeme als Waffe" - "Cybercrime wird einfacher":

Die KI hilft dabei

Das Unternehmen hat als Reaktion zahlreiche Konten

gesperrt, neue Filter entwickel tund Hinweise an

Ermittlungsbehörden und Partner weitergegeben. Anthropic

gibt sich dabei offen und veröffentlichte den Bericht

bewusst, um die Branche zu warnen und gemeinsame

Abwehrstrategien zu entwickeln.

Anthropic sagt, viele Attacken seien gestoppt worden. Doch

die Praxis zeigt: Cybercrime wird einfacher. KI erlaubt

auch Anfängern Angriffe, die früher nur Profis konnten -

vom Schadsoftware-Baukasten bis zur Erpressung. Für

Verteidiger gelten neue Regeln. Denn Komplexität ist kein

Indiz mehr für die Erfahrung der Angreifer. Oder wie es in

dem Bericht heisst: "KI-Systeme werden zu Waffen

umfunktioniert."

Spionage total in China am 29.8.2025: war

schon 2018 da:

Überwachung total in China - Rundschau von 2018

https://www.srf.ch/play/tv/rundschau/video/ueberwachung-total-in-china?urn=urn:srf:video:eb1d7690-9f66-4bb6-9faf-74ef539e5e91

https://t.me/standpunktgequake/204928

Bei Rot über die Strasse, eine Rechnung nicht bezahlt,

eine falsche politische Äusserung – und schon ist man

erfasst im Bonitätssystem der chinesischen Regierung,

Überwachung total. Mit Kameras, Internetdaten und

automatisierten Rückmeldesystemen erfasst eine Behörde das

Leben jedes einzelnen Chinesen. Wer sich falsch verhält,

spürt das im Alltag: Flüge sind nicht mehr möglich, eine

Reise ins Ausland verboten. Big Brother auf Chinesisch.

Staatliche

Spionage mit KI am 2.9.2025: Gesicht - Körper - und

wie er/sie läuft:

BRIAR: Das neue Auge des Überwachungsstaates -

Gesicht, Körper, Gang - der ganze Mensch wird zur

biometrischen Signatur

https://uncutnews.ch/briar-das-neue-auge-des-ueberwachungsstaates-gesicht-koerper-gang-der-ganze-mensch-wird-zur-biometrischen-signatur/

Ein unscheinbarer Name, eine gewaltige Tragweite: BRIAR –

Biometric Recognition and Identification at Altitude and

Range – ist das jüngste Überwachungsprogramm der

US-Geheimdienste. Offiziell gestartet 2021, verspricht es

nichts weniger, als Menschen auf Hunderte von Metern

Entfernung oder von Drohnen aus präzise zu identifizieren

– anhand von Gesicht, Körperform oder sogar Gangart.

Das Programm läuft über 48 Monate, getragen von der

US-Forschungsbehörde IARPA. Ziel ist es, Software zu

entwickeln, die biometrische Merkmale auch unter

schwierigen Bedingungen wie Luftturbulenzen oder erhöhten

Blickwinkeln erfassen kann. Mit anderen Worten: Kein

Fluchtpunkt mehr, keine Masse, die Anonymität bietet.

Stos Papadakis, Programmleiter von BRIAR, erklärt die

Stoßrichtung offen: Grenzsicherung, Terrorismusbekämpfung,

Schutz kritischer Infrastrukturen. Doch wer genau hinhört,

erkennt: Dieses System soll überall anschließen – „an

bestehende und künftige Kamerasysteme“ – von Flughäfen bis

zu städtischen Sicherheitsnetzen. Damit wird BRIAR zu

einem universell einsetzbaren Werkzeug der totalen

biometrischen Kontrolle.

Besonders brisant ist der Anspruch, Menschen „besser als

trainierte Experten“ auf Distanz zu erkennen. Mit Hilfe

von Machine Learning sollen Gesicht, Körper und Gang

automatisch abgeglichen und ohne menschliche Prüfung in

einer kombinierten Analyse verarbeitet werden. Die

Software wählt eigenständig die beste

Identifikationsmethode und gibt ein Ergebnis aus. Das

klingt effizient – ist aber zugleich ein Schritt hin zu

vollautomatisierter Verdachtsproduktion.

Kritisch ist auch der Kontext: In Zeiten wachsender

Spannungen setzt die US-Regierung mit BRIAR auf die

nahtlose Verschmelzung von ziviler Infrastruktur mit

militärisch-geheimdienstlichen Anwendungen. Ausgerechnet

unter dem Schlagwort „Schutz“ wird hier eine Technologie

etabliert, die Bewegungen, Verhaltensweisen und

Körperdaten ganzer Bevölkerungen erfassen kann.

Datenschützer warnen: Was heute mit Terrorbekämpfung

gerechtfertigt wird, kann morgen zur Unterdrückung

politischer Opposition, zur Migrationskontrolle oder zur

sozialen Überwachung eingesetzt werden. Denn BRIAR zielt

nicht nur auf „die Bösen“ – es zielt auf alle, die im

Sichtfeld der Kameras auftauchen.

Die entscheidende Frage lautet: Wollen wir in einer Welt

leben, in der schon der Gang über die Straße oder die

Körperhaltung ausreichen, um staatliche Algorithmen unsere

Identität ermitteln zu lassen? BRIAR zeigt: Technisch ist

diese Zukunft nicht mehr fern – sie wird gerade

programmiert

Spionage

in GB am 2.9.2025: Zu viele

E-Teile in der Autoproduktion: Fabrik von Land Rover

in GB lahmgelegt:

Jaguar Land Rover nach Cyberattacke lahmgelegt

https://www.nau.ch/news/europa/jaguar-land-rover-nach-cyberattacke-lahmgelegt-67038965

Wegen zunehmender Cyberangriffe auf grosse britische

Unternehmen musste der Autobauer seine Systeme

vorsorglich herunterfahren, um Schäden zu verhindern.

Der britische Automobilhersteller Jaguar Land Rover

hat wegen einer Cyberattacke schwere Störungen bei

Produktion und Verkauf hinnehmen müssen.

Wie das Unternehmen mitteilte, wurden die Systeme

heruntergefahren, um den Schaden zu begrenzen. «Wir

arbeiten jetzt rasch daran, um unsere weltweit

genutzten IT-Systeme auf kontrollierte Art wieder zu

starten», sagte eine Sprecherin auf dpa-Anfrage.

Wer dahintersteckt, war zunächst unklar

Bislang gebe es keine Beweise, dass Kundendaten

gestohlen wurden. Jaguar Land Rover gehört zum

indischen Konzern Tata Motors.

Wer hinter dem Cyberangriff stecken könnte, war

zunächst unklar. Mehrere grosse Unternehmen und

Institutionen wurden in letzter Zeit zum Ziel von

teilweise verheerenden Cyberattacken, darunter die

Kaufhauskette Marks and Spencer und die British

Library.

Fuck You criminal

google am 4.9.2025: Spionage über alles - nun kommt

365-Millionen-Euro-Strafe:

Google sammelt Daten trotz Deaktivierung:

Bundesgericht in San Francisco -

Google sammelt Daten trotz Deaktivierung: 365

Millionen Euro Strafe

https://www.epochtimes.de/politik/ausland/google-sammelt-daten-trotz-deaktivierung-365-millionen-euro-strafe-a5235678.html

https://t.me/Impfschaden_Corona_Schweiz/120052

Wenn erstaunt das? Das machen wohl ALLE. Die User sind

sehr NAIV.

Internetnutzer fühlten sich in ihrer Privatsphäre

verletzt und zogen gegen Google vor Gericht. Das

Bundesgericht in San Francisco entschied nun zu ihren

Gunsten.

Spionage am 5.9.2025: Ein WLAN-Router kann

auch eine Spionagekamera sein

https://t.me/standpunktgequake/205762

‼️„Plötzlich hat die KI jeden WLAN-Router in eine Kamera

verwandelt, die im Dunkeln funktioniert und speziell für

die Verfolgung von Lebewesen ausgelegt ist.“...

Quelle: Red Pill Despenser

(https://x.com/redpilldispensr/status/1960621735423672332?t=6cFSX1k-A_7KwbhfpJSYzw&s=35)

Spionage bei Lidl mit der App "Lidl Plus"

am 9.9.2025: Genaues Kundeverhalten ausspioniert -

genaue Rabattangebote inszeniert - damit immer nur Lidl

profitiert:

Die

dunkle Wahrheit über die LIDL Plus App

https://www.youtube.com/watch?v=ksO13f5xfUc

https://t.me/standpunktgequake/206326

Mehr als 100 Millionen Kunden die "Lidl Plus"-App. Diese

sammelt umfangreiche Daten zum Kaufverhalten. Jeder

eingelöste Coupon, jeder Klick innerhalb der App, selbst

die digitalen Kassenbons werden von Lidl gesammelt. Die

Uhrzeit, der Einkauf, das Zurückgeben eines Artikels, das

Abgeben von Pfandflaschen und welche Filiale besucht

wurde, werden von Lidl genau getrackt.

Die App speichert nach Anmeldung Namen, E-Mail und Alter.

Der Konzern sammelt auch Daten über Gerätetyp und

Standort.

Auf der Lidl-Website werden Dinge wie etwa die Bewegung

eures Mauszeigers getrackt und wie lange ihr euch etwas

anseht. Die meisten dieser Daten nutzt Lidl dann, um eine

Art Profil von euch zu erstellen. Seid ihr jung oder alt?

Habt ihr Kinder? Seid ihr vegan oder vegetarisch oder

Fleischesser? Kauft ihr bestimmte Marken oder eher

günstige Alternativen? Wie regelmäßig geht ihr zu Lidl und

zu welcher Filiale? Und wenn ihr auch noch Lidl Pay nutzt,

kennt der Konzern sogar eure I-Bahn und die genauen

Bankdaten.

Und da der Konzern so recht viel über euch lernt, kann er

dann theoretisch auch ganz gezielt maßgeschneiderte

Lock-Angebote erstellen. Tatsächlich verraten

Einkaufsgewohnheiten viel mehr über Lebensstil,

Gesundheitszustand und sogar über die finanzielle

Situation als man ahnt.

Diese Rabattprogramme werden nur angeboten, weil die

Unternehmen davon profitieren. In der Regel liegen die

Vorteile nahezu exklusiv bei den Unternehmen. Der

Verbraucherzentrale Bundesverband wirft Lidl vor, dass

alle Rabatte und geschenkten Artikel nicht umsonst sind,

sondern man mit seinen wertvollsten Daten dafür zahlt.

Es wird behauptet in der Schweiz am

14.9.2025: Das Fedpol sei gehackt worden - das die E-ID

herausgibt

Fedpol gehackt: Daten des Fedpol im Darknet

veröffentlicht - Zoll auch vom Hackerangriff betroffen

https://www.watson.ch/schweiz/digital/419698936-hackerangriff-daten-von-fedpol-im-darknet-veroeffentlicht

https://t.me/standpunktgequake/207106

Hacker haben

Daten vom Bundesamt für Polizei (Fedpol) und dem

Bundesamt für Zoll und Grenzsicherheit (BAZG) im Darknet

veröffentlicht. Sie nutzten eine Schwachstelle auf den

Servern der Deutschschweizer Firma, die diese Daten

beherbergte.

Das Fedpol und

das BAZG bestätigten am Samstag gegenüber der

Nachrichtenagentur Keystone-SDA den Datendiebstahl und

die Veröffentlichung. Die Westschweizer Zeitung« Le

Temps» hatte zuvor darüber berichtet. Demnach sind auch

Kantonspolizeien betroffen.

watson hatte den

Cyberangriff gegen den Anbieter von Polizei-Software am 23. Mai publik gemacht.

Der Bund relativiert

Der

Softwareanbieter Xplain habe Fedpol über den

Ransomware-Angriff informiert, erklärte ein

Fedpol-Sprecher. Die Behörde sei vor einigen Tagen

darüber informiert worden. Nach derzeitigem

Kenntnisstand seien keine Projekte des Fedpol betroffen,

relativierte er.

Xplain habe

keinen Zugriff auf die produktiven Daten des Fedpol,

sondern verfüge nur über anonymisierte Simulationsdaten

zu Testzwecken, so der Sprecher weiter. Das Fedpol wisse

nicht, in welchem Ausmass die von Xplain gestohlenen

Daten aus der Korrespondenz mit seinen Kunden

veröffentlicht werden.

Das Bundesamt

für Zoll und Grenzsicherheit bestätigte den Cyberangriff

ebenfalls, schränkte dessen Tragweite jedoch ebenfalls

ein. «Die Daten des Bundesamtes selbst sind nicht

betroffen», erklärte eine Sprecherin. Es seien nur Daten

aus der Korrespondenz mit Kunden betroffen.

Kein Leck bei der Armee

Die Schweizer

Armee, die ebenfalls auf den Anbieter Xplain

zurückgreift, sei nicht betroffen, sagte ein Sprecher

des Verteidigungsdepartements (VBS) gegenüber

Keystone-SDA. Aufgrund der bisherigen Abklärungen könne

davon ausgegangen werden, dass der Vorfall beim Fedpol

und dem BAZG nicht zu einem Datenleck in den Systemen

der Armee geführt hat.

Die Schweizer

Armee, die ebenfalls auf den Anbieter Xplain

zurückgreift, sei nicht betroffen, sagte ein Sprecher

des Verteidigungsdepartements (VBS) gegenüber

Keystone-SDA. Aufgrund der bisherigen Abklärungen könne

davon ausgegangen werden, dass der Vorfall beim Fedpol

und dem BAZG nicht zu einem Datenleck in den Systemen

der Armee geführt hat.

(cst/sda)

Spionage gegen die kriminell-muslimische

Regierung Starmer von GB am 14.9.2025: Aussenministerium

von Anonymous gehackt - sie wollen Russland mit

Medien-Netzwerk zu Fall bringen - alles online:

Britisches Außenministerium gehackt – Tausende

Dokumente online

https://www.anonymousnews.org/hintergruende/britisches-aussenministerium-gehackt-tausende-dokumente-online/

Das Hacker-Kollektiv Anonymous hat das britische

Außenministerium gehackt – alle Dokumente zum Download.

ebenda:

https://t.me/standpunktgequake/207092

Spektakulärer #Daten-Diebstahl! Hacker haben die Server

des britischen Außenministeriums infiltriert und in eine

digitale Trümmerwüste verwandelt. Dabei konnten Tausende

streng geheime Dokumente erbeutet werden, die die ganzen

Schweinereien des angloamerikanischen Establishments in

#Osteuropa belegen. Die britische Regierung arbeitet unter

anderen an der vollständigen Unterjochung Russlands und

finanziert zu diesem Zweck ein verborgenes

#Medien-Netzwerk auf der ganzen Welt. Als erstes

alternatives Nachrichtenportal veröffentlichen wir das

Material. Ein Archiv aller Dateien ist ab sofort unserer

Internetseite verfügbar. Besonders für Journalisten dürfte

der Fundus interessant sein. Artikel lesen unter:

www.anonymousnews.org/hintergrue...

Kriminelle Muslim-Regierung Starmer am

14.9.2025: Kalergiplan funkt u.a. mit Tausenden Afghanen

- "heimlich" eingeflogen:

Geheimaktion enthüllt: Großbritannien flog heimlich

Tausende Afghanen ein

https://www.freilich-magazin.com/welt/geheimaktion-enthuellt-grossbritannien-flog-heimlich-tausende-afghanen-ein

https://t.me/standpunktgequake/207117

Tausende Afghanen wurden nach einem massiven Datenleck

heimlich nach Großbritannien eingeflogen, ohne dass die

Öffentlichkeit

https://orf.at/stories/3405971/

OMV / ÖMV

https://de.wikipedia.org/wiki/OMV

Die Gründung des Konzerns erfolgte am 3. Juli 1956 mit

seiner offiziellen Eintragung ins Handelsregister als

„Österreichische Mineralölverwaltung Aktiengesellschaft“ (ÖMV)[8] und war aus

der „Sowjetischen Mineralölverwaltung“ (SMV)

hervorgegangen, die bis 1955 von der Sowjetischen

Besatzungsmacht kontrolliert wurde.

Der Artikel:

Das Nachrichtenmagazin „profil“ berichtet in seiner

aktuellen Ausgabe über einen brisanten Fall von

mutmaßlicher Betriebsspionage beim teilstaatlichen Öl-

und Gaskonzern OMV. Ein langjähriger Mitarbeiter des

Unternehmens sei von der Direktion für Staatsschutz

und Nachrichtendienst (DSN) als „russischer Maulwurf“

enttarnt worden, meldete das Magazin (Onlineausgabe)

heute.

Die OMV teilte gegenüber „profil“ mit, „dass das

Arbeitsverhältnis mit dem betreffenden Mitarbeiter mit

sofortiger Wirkung beendet wurde“. Man kooperiere

„vollumfänglich mit den entsprechenden Behörden“. Die

DSN äußerte sich nicht zu den Ermittlungen.

Treffen mit russischem Diplomaten

Dem Staatsschutz war der OMV-Mann laut dem Magazin

durch Treffen mit einem Diplomaten der russischen

Botschaft aufgefallen. Dieser soll auf den Listen

mehrerer westlicher Geheimdienste als potenzieller Spion

des russischen Inlandsgeheimdienstes FSB geführt werden.

Ein langjähriger OMV-Mitarbeiter entpuppt sich

als russischer Maulwurf, der das kritische

Infrastrukturunternehmen mithilfe eines russischen

Botschaftsmitarbeiters unterwanderte. Letzterer

wird deswegen wohl ausgewiesen.

— profil

(@profil.at) 2025-09-19T10:30:46.315Z

Bei einer Razzia am Wohnort des verdächtigen

OMV-Beschäftigten wurden laut „profil“ „Berge an

klassifizierten, internen und auch sonst sensiblen

Dokumenten gefunden“. Die Materialien würden derzeit

ausgewertet.

Da der Verdächtige von der OMV vorübergehend auch an

Partner und Miteigentümer Abu Dhabi National Oil

Company (ADNOC) entsandt worden sei, muss laut

„profil“ geklärt werden, ob die Dokumente aus der OMV

oder von ADNOC stammten. Unklar sei zudem, welche

Informationen an wen geflossen seien und wann der Mann

mutmaßlich angeworben wurde.

Verdächtiger auf freiem Fuß

Laut „profil“ befindet sich der Verdächtige, bei dem

es sich um einen eingebürgerten Osteuropäer handeln

soll, auf freiem Fuß. Die Justiz habe beim

Außenministerium die Aufhebung der Immunität des

Botschaftsmitarbeiters beantragt.

Das Außenministerium bestätigte gegenüber „profil“,

dass ein Strafverfahren in der Causa anhängig ist. Der

russische Geschäftsträger sei einbestellt und

aufgefordert worden, der Aufhebung der Immunität

nachzukommen, teilte das Ministerium dem Magazin mit.

Ob Moskau dem nachkommt, ist fraglich. Tut es das

nicht, wird der Diplomat gemäß des Wiener

Übereinkommens über diplomatische Beziehungen (WÜD)

zur „unwillkommenen Person“ („Persona non grata“)

erklärt und muss das Land verlassen.

Spionage gegen

Flughäfen am 20.9.2025:

Cyberangriff trifft Check-in-Systeme an

einigen der verkehrsreichsten Flughäfen

Europas

Cyberattack hits check-in

systems at some of Europe’s busiest airports

https://www.aljazeera.com/news/2025/9/20/cyberattack-hits-check-in-systems-at-some-of-europes-busiest-airports

Verdacht gehackt am

24.9.2025: Anzeigetafeln der SBB zeigen falsche Züge

an:

Störung bei SBB-Anzeigen - «Bin im falschen Zug!»

https://www.nau.ch/news/schweiz/storung-bei-sbb-anzeigen-bin-im-falschen-zug-67047759

Fototexte:

Auf den Anzeigetafeln der SBB kann es

aktuell zu Fehlern kommen. (Symbolbild)

Schuld ist eine IT-Störung. (Symbolbild)

Die SBB arbeite "mit Hochdruck" an der Behebung des

Problems, so ein Sprecher.

Der Artikel:

Simon Ulrich - Zürich - Wegen einer IT-Störung zeigen

derzeit viele Anzeigen an Schweizer Bahnhöfen falsche

Verbindungen an. Wer aufs Gleisdisplay schaut, kann im

falschen Zug landen.

Das Wichtigste in Kürze

Eine IT-Störung bei der SBB

verfälscht aktuell Abfahrtsanzeigen schweizweit.

Betroffen sind Echtzeitdaten wie

Gleisänderungen, Verspätungen und Zielorte.

Die Störung besteht seit etwa 16:50

Uhr – Dauer noch unklar.

Wer sich aktuell auf die Abfahrtsanzeigen der SBB

verlässt, könnte schnell auf dem falschen Gleis stehen –

oder im falschen Zug sitzen.

So erging es Pendlerin Anna M. (38) Sie wollte am

Zürcher Hauptbahnhof in die S14 nach Altstetten steigen.

Auf dem Display über Gleis 32 prangte genau diese

Verbindung.

Doch im Wageninnern wartete die böse Überraschung: Statt

Richtung Affoltern am Albis ging es mit der S2 nach

Wiedikon.

«Ich las etwas am Handy. Als ich aus dem Fenster

schaute, merkte ich plötzlich, dass ich Wiedikon

gelandet war», erzählt sie.

Pendlerin landet statt in Altstetten in Wiedikon

Denn: An ihrem Gleis 32 fuhr nicht die S14, sondern die

S2. «Den Ausruf mit der Gleisänderung hatte ich deswegen

nicht gehört.»

Die Pendlerin hat so eine halbe Stunde Zeit verloren.

Aber sie nimmts mit Humor: «Als in Wiedikon die

Durchsage kam, dass sie Anzeigen eine Störung haben,

ging mir ein Lichtlein auf.»

Auch andere Reisende waren betroffen. Ein Pendler

berichtet:

«Ich stand jetzt 40 Minuten bei der Hardbrücke. Die

Anzeige zeigte etwas anderes an, als der Zug dann

anzeigte. Man hatte ein 50/50-Chance, ob der Zug der vor

einem stand, wirklich der richtige war.»

Via Durchsage habe er vernommen, dass es eine Störung an

den Anzeigentafeln gebe.

SBB bestätigt schweizweite IT-Störung

«Seit zirka 16.50 Uhr haben wir schweizweit eine

IT-Störung», bestätigt ein SBB-Sprecher auf Anfrage von

Nau.ch. Diese habe zur Folge, dass Echtzeitdaten wie

Verspätungen, Gleisänderungen oder eben Destinationen

nicht korrekt angezeigt werden.

Die Dauer der Störung sei unbestimmt. Die IT arbeite

«mit Hochdruck» an der Lösung des Problems, so der

Sprecher. Die SBB empfiehlt, die Anschriften am Zug zu

beachten.

Spionage von Killer-Israel am 26.9.2025:

z.B. mit VPN-Unternehmen

https://t.me/FreieMedienTV/29942

Ein israelisches Unternehmen hat gerade ExpressVPN gekauft

Israelische Unternehmen kontrollieren jetzt mehrere große

VPN-Unternehmen

Kape Technologies kaufte ExpressVPN für 936 Millionen

US-Dollar, womit die Nutzerbasis von fast 3 Millionen auf

über 6 Millionen verdoppelt wurde.

Aktuell (israelischer Eigentümer-/Kontrollbezug):

🇮🇱 ExpressVPN – Teil von Kape Technologies.

🇮🇱 CyberGhost – Kape Technologies.

🇮🇱 Private Internet Access (PIA) – Kape Technologies.

🇮🇱 ZenMate – Kape Technologies.

🇮🇱 Hola VPN – betrieben von Hola Networks Ltd. (Israel).

Hinweis zu Kape:

Kape wurde 2023 über Unikmind (Teddy Sagi)

de-börsennotiert; Sagi ist ein israelischer Unternehmer.

Daher der israelische Kontrollbezug über den

Mehrheitseigner.

Tech Monitor

Quelle

(https://www.cnet.com/tech/services-and-software/kape-technologies-buys-expressvpn-as-part-of-a-936-million-deal/)

Kriminelle Schweizer am

27.9.2025: Die Firma "Manor" spioniert auch in der

Umkleidekabine:

Vevey VD: Manor-Kundin zieht sich bis auf BH aus,

dann sieht sie die Kamera

https://www.20min.ch/story/vevey-vd-manor-kundin-zieht-sich-bis-auf-bh-aus-dann-sieht-sie-die-kamera-103423044

Simon Misteli - In

der Manor-Filiale in Vevey entdeckt eine Kundin

während des Umziehens plötzlich eine

Sicherheitskamera, die in ihre Kabine filmen könnte.

Das Unternehmen reagiert zögerlich.

Eine Manor-Kundin entdeckte eine

Kamera in einer Umkleidekabine in Vevey.

Manor versicherte zuerst, die Kamera

filme nur unscharf oder den Korridor.

Später wurde die Kamera demontiert.

«Ich schaute auf und sah es auch. Ich war völlig

geschockt», erinnerte sich eine Manor-Kundin aus Vevey.

Als ihre Tochter sie auf die Kamera aufmerksam machte,

standen sie in der Umkleidekabine. Die Kundin hatte sich

oben bereits bis auf den BH ausgezogen. «Dieses

unangenehme Gefühl werde ich so schnell nicht

vergessen.»

Noch am selben Tag kontaktierte sie den Kundendienst des

Geschäfts und die Polizei, wie 20 Minutes schreibt. Von

Manor erhielt sie am nächsten Tag eine Antwort. Der

Sicherheitschef sei kontaktiert, eine provisorische

Massnahme ergriffen worden.

Von «unscharf» bis demontiert

Laut dem Sicherheitschef der Manor-Niederlassung würde

die Kamera Aufnahmen aus der Umkleidekabine unscharf

stellen, hiess es in der Nachricht von Manor. Als

Vorsichtsmassnahme wurden aber provisorische Abdeckungen

an der Kamera angebracht. Dies sei eine vorübergehende

Massnahme.

Zwei Wochen später war die Kamera jedoch noch immer am

selben Ort befestigt. Manor sagt, sie habe nicht die

Fähigkeit, 360 Grad zu filmen, weshalb die Kundinnen und

Kunden in den Umkleidekabinen nichts zu befürchten

hätten. «Es handelt sich um eine fest installierte

Kamera, die ausschliesslich auf den Korridor

ausgerichtet ist und nicht das Innere der Kabinen filmen

kann.»

Auf eine Anfrage von 20 Minutes räumt das Unternehmen

ein, dass, obwohl es nichts vorzuwerfen gebe, aufgrund

der «Unannehmlichkeiten im Zusammenhang der Sichtbarkeit

der Kamera» diese demontiert wurde.

Spionage total aus der Schweiz mit

Satelliten weltweit am 29.9.2025:

Digitale ID-Totalüberwachung: Schweizer Satellitenfirma

WISeSat baut globale Kontrollinfrastruktur auf:

Totalüberwachung

aus dem Orbit: Wie die Schweiz mit WISeSat die

digitale Kontrolle vorbereitet

https://uncutnews.ch/digitale-id-totalueberwachung-schweizer-satellitenfirma-wisesat-baut-globale-kontrollinfrastruktur-auf-video/

https://t.me/Impfschaden_Corona_Schweiz/120788

Eine investigative Analyse zur Rolle von WISeKey,

Satelliten, digitaler Identität und der stillen

internationalen Abhängigkeit.

Während Regierungen weltweit an der Einführung digitaler

Identitäten arbeiten, formiert sich im Hintergrund ein

technologisches System, das nichts Geringeres ermöglicht

als die totale Überwachung der Bevölkerung – in Echtzeit,

global, und kaum hinterfragbar. Ein zentraler Akteur

dabei: Ein Schweizer Unternehmen namens WISeKey.

WISeKey International Holding AG, mit Hauptsitz in Genf,

betreibt über seine Tochter WISeSat.Space ein

satellitengestütztes Kommunikationssystem, das angeblich

auf Sicherheit, digitale Identitäten und

Post-Quanten-Verschlüsselung spezialisiert ist. Was nach

einem Cybersecurity-Vorzeigeprojekt klingt, entpuppt sich

bei näherer Betrachtung als technische Infrastruktur für

eine globale Kontrollarchitektur – sobald die gesetzliche

Grundlage mit einer verpflichtenden digitalen ID

geschaffen ist.

Vom Sicherheitsversprechen zur vollständigen Erfassung

WISeKey entwickelt sogenannte „WISeID“-Identitäten:

digitale Zertifikate, verknüpft mit biometrischen Daten

und kryptografischen Schlüsseln. Sie sollen in Zukunft mit

Personen, Geräten und staatlichen Diensten verknüpft

werden. Gleichzeitig sendet WISeSat eigene Kleinsatelliten

(Picosatelliten) in die Erdumlaufbahn – mit dem Ziel,

weltweite Datenübertragungen, Authentifizierungen und

Gerätevernetzungen unabhängig vom klassischen Internet zu

ermöglichen.

Die Kombination ist brisant: Eine satellitengestützte,

hochsichere Kommunikationsschicht, gekoppelt mit digitaler

Identitätsverwaltung und Fernzugriff auf IoT-Geräte. Was

offiziell als Sicherheitslösung für Logistik,

Infrastruktur oder Klimaüberwachung beworben wird, ist

technisch nichts anderes als ein Kontrollnetzwerk, das

menschliches Verhalten, Standortdaten, Gerätedaten und

Zugriffsinformationen in Echtzeit verbinden kann.

Start durch SpaceX – Daten durch US-Clouds

2.10.2025: China mit Chat-KI "DeepSeek" -

wird wohl ein sehr tiefes Spionage-Tool sein

https://t.me/Impfschaden_Corona_Schweiz/106839

Wer die chinesische Hype-KI DeepSeek installiert, der darf

sich gewiss sein, dass seine Festplatten und noch anderes

ganz tief durchsucht wird.

Mfg Chnopfloch

Spionage mit DNA-Überwachungssystem in den

"USA" am 3.10.2025: So kriminell wie möglich mit dem

Killer-Trump!

Gruselig: Die US-Regierung hat ein riesiges

DNA-Überwachungssystem aufgebaut – um genetische Profile

der Bürger zu erstellen - Legitim

https://legitim.ch/gruselig-die-us-regierung-hat-ein-riesiges-dna-ueberwachungssystem-aufgebaut-um-genetische-profile-der-buerger-zu-erstellen/

Quelle: The

Exposé

Das US-Heimatschutzministerium hat ein riesiges

DNA-Überwachungssystem aufgebaut und in vier Jahren

über 1,5 Millionen genetische Profile gesammelt.

Das Programm zur DNA-Sammlung, das Daten von

US-Bürgern, Minderjährigen und älteren Menschen umfasst,

wirft Fragen zum Schutz der genetischen Privatsphäre,

zur Rechtsstaatlichkeit und zu den Grenzen der

Exekutivgewalt auf. Das System, das die

Überwachungstechnologie von Palantir nutzt, ist nicht

transparent genug und es fehlt an Kontrolle und

Rechenschaftspflicht.

Die US-Regierung nutzt ihre Einwanderungsbefugnisse, um

DNA für zukünftige Polizeiarbeit zu sammeln, heißt es in

einem Bericht

der Georgetown Law.

Hier folgt eine Zusammenfassung eines Artikels von Biometric

Update. Es lohnt sich, den ganzen Artikel

zu lesen.

Wenn wir diesen Artikel lesen, sollten wir daran

denken, dass der britische Gesundheitsdienst „National

Health Service“ (NHS) plant, die DNA aller in England

geborenen Babys zu sequenzieren und zu speichern. Im

Juni hat The

Telegraph berichtet, dass im Rahmen eines

„10-Jahres-Gesundheitsplans für England” (vgl. NHS)

„die DNA jedes Babys im Rahmen einer NHS-Revolution

kartiert wird” und „der NHS bereits Pläne zur

Untersuchung von 100.000 Neugeborenen auf genetische

Erkrankungen eingeleitet hat”. Im Jahr 2023 hat Leo

Hohman gewarnt, dass die US-Regierung dasselbe tut,

nämlich die DNA von Babys sammelt und speichert,

allerdings heimlich. (Vgl. The Exposé)

Genetische Privatsphäre schwindet, weil Millionen

von DNA-Profilen in die US-Datenbank kommen: Das ist ein

großer Schritt in Richtung einer universellen

genetischen Überwachung unter dem Deckmantel der

Einwanderungskontrolle.

Das Ministerium für Innere Sicherheit (Department of

Homeland Security, DHS) hat in den USA ein riesiges

DNA-Überwachungssystem aufgebaut. In nur vier Jahren

wurden über 1,5 Millionen genetische Profile in das

Combined DNA Index System (CODIS) des Federal Bureau of

Investigation (FBI) eingegeben, wie aus einem Bericht

aus dem Jahr 2024 des Centre on Privacy & Technology

der Georgetown

Law hervorgeht.

Der Bericht warnt davor, dass Einwanderungsbefugnisse

als Instrument zur genetischen Überwachung der

Bevölkerung genutzt werden, wobei Menschen mit dunkler

Hautfarbe überproportional betroffen sind, und dass das

System nicht nur auf Nicht-US-Bürger, sondern auch auf

US-Bürger, einschließlich Kinder, ausgeweitet wurde.

Die Entnahme von DNA-Proben von Nicht-US-Bürgern wurde

durch den parteiübergreifenden DNA Fingerprint Act von

2005 genehmigt, aber die Biden-Regierung hat sich

geweigert, das Gesetz vollständig umzusetzen, während

die Trump-Regierung seine Umsetzung durch eine

Durchführungsverordnung angeordnet hat.

Unter der Trump-Regierung haben das DHS und die Zoll-

und Grenzschutzbehörde (CBP) die DNA-Entnahme

beschleunigt, eine von Palantir bereitgestellte

Dateninfrastruktur integriert und die genetische

Überwachung weiter ins Landesinnere vorangetrieben, was

Bedenken hinsichtlich des Datenschutzes, eines

ordnungsgemäßen Verfahrens und der Exekutivgewalt

aufkommen ließ.

Zwischen 2020 und 2024 hat die CBP DNA-Proben von etwa

2.000 US-Bürgern genommen, darunter mindestens 95

Minderjährige. Diese Proben wurden zur Aufnahme in CODIS

geschickt, oft ohne Begründung oder Anklage, was gegen

die eigenen Richtlinien der CBP verstößt.

Im Juli hat das Centre on

Privacy & Technology ein Update

veröffentlicht, das ein beunruhigendes Bild eines

staatlichen Programms zur genetischen Datenerfassung

zeichnet, das umfangreich, rechtlich zweifelhaft und

schwer zu kontrollieren ist und dessen

Software-Infrastruktur von Palantir im Rahmen lukrativer

Verträge bereitgestellt wird, die von der

Trump-Regierung vergeben wurden.

Durch die Überwachungstechnologie von Palantir kann die

Bundesregierung genetische Profile mit anderen

biometrischen und persönlichen Daten zusammenführen, was

echt heftige Fragen zur Verfassung aufwirft, wie weit

die Exekutive gehen darf und wie die Privatsphäre und

die Rechte der Bürger geschützt werden.

Die Ausweitung der DNA-Sammlung durch das DHS macht

Bürgerrechtler nervös, die warnen, dass das zu einer

riesigen Datenbank führen könnte, die DNA mit den

Bewegungen, der Kommunikation und den

Familienbeziehungen von Menschen verknüpft.

Laut Forschern aus Georgetown ist das Programm des DHS

ein wichtiger Schritt in Richtung einer universellen

genetischen Überwachung, die als Einwanderungskontrolle

getarnt ist, und dessen Auswirkungen auf Bürger und

Nichtbürger nicht voneinander getrennt werden können.

Das FBI und andere US-Strafverfolgungs- und

Geheimdienste haben „bioforensische“ DNA-Daten genutzt,

um zu checken, ob genetisches Material analysiert werden

kann, um unbekannte Personen von Interesse zu

identifizieren oder einzugrenzen, indem sie unbekannte

DNA-Sequenzen mit bekannten Sequenzen vergleichen.

Das Centre on Privacy & Technology hat darauf

hingewiesen, dass DNA-Proben intime persönliche Details

wie biologisches Geschlecht, Abstammung, Gesundheit und

Krankheitsanfälligkeit sowie biologische Beziehungen

über Generationen hinweg offenlegen können, wodurch

Nichtstaatsbürger aufgrund der Aktivitäten des DHS einem

größeren Risiko ausgesetzt sind.

Die CBP hat ihre biometrischen

Überwachungsmöglichkeiten durch die Ausweitung der

DNA-Entnahme an der Grenze verbessert, einschließlich

der Entnahme von DNA von Kindern im Alter von nur vier

Jahren, obwohl ursprünglich versichert worden war, dass

nur DNA von Personen im Alter von 14 bis 79 Jahren

entnommen würde.

Die Abschaffung der Ausnahmeregelung durch das

Justizministerium, die das DHS von der vollständigen

DNA-Erfassung befreit hatte, hat zu einem deutlichen

Anstieg der DNA-Profile in CODIS geführt: In nur vier

Jahren hat das DHS über 1,5 Millionen Profile

hinzugefügt, und bis zum Frühjahr 2025 werden es

insgesamt über 2,6 Millionen Profile sein.

Die US-Regierung hat DNA-Profile von Millionen von

Menschen gesammelt, vor allem aus vier Ländern: Mexiko,

Venezuela, Kuba und Haiti, die über 70 Prozent des

Datensatzes ausmachen, wobei die Mehrheit der

Betroffenen Minderjährige sind, gegen die keine

strafrechtlichen Vorwürfe erhoben wurden.

Das DNA-Sammelprogramm, das Teil des DNA Fingerprint

Act ist, wurde wegen mangelnder Transparenz, Kontrolle

und Rechenschaftspflicht kritisiert, da die Regierung

keine Infos darüber gibt, was mit Leuten passiert, die

sich weigern, eine DNA-Probe abzugeben, was ein

Bundesvergehen ist, das mit bis zu einem Jahr Gefängnis

bestraft werden kann.

Forscher vom Centre on Privacy & Technology haben

rausgefunden, dass das Programm die DNA-Datenbank in

eine größere Überwachungsinfrastruktur eingebaut hat,

was die Basis für eine umfassende Überwachung schafft.

Sie haben gefordert, das Programm zu stoppen, die

gesammelten Profile zu löschen und die Nutzung von

Einwanderungsbefugnissen zum Sammeln von DNA zu

verbieten.

Aber die Trump-Regierung hat die Integration der

DNA-Überwachung in die Regierungssysteme durch eine im

März erlassene Durchführungsverordnung vertieft, die den

behördenübergreifenden Informationsaustausch

vorschreibt. Angesichts der landesweit zunehmenden

Festnahmen von Einwanderern laufen Bürger und

Langzeitaufenthalter Gefahr, in das genetische Netz der

Regierung zu geraten.

Der Kongress kann die DNA-Sammelregelung aus dem DNA

Fingerprint Act streichen oder dem DHS und dem FBI

strenge Grenzen setzen, aber es ist noch unklar, ob der

politische Wille dazu da ist. Forscher fordern eine

umfassende Regelung für das Sammeln, Erstellen,

Speichern und Teilen von genetischen Daten durch

öffentliche und private Akteure.

Die Sammlung von DNA-Profilen ist ein dauerhafter und

unbefristeter Prozess, da die DNA den biologischen

Bauplan und die familiären Bindungen einer Person

enthält, die auf noch nicht vorstellbare Weise

ausgewertet werden können. Die Gefahr liegt nicht nur

darin, wie die Regierung diese Daten heute nutzt,

sondern auch darin, was zukünftige Regierungen damit

machen könnten.

Spionage ohne Grenzen im 4R am

3.10.2025: z.B. mit der "elektronischen

Patientenakte" im 4R:

Ihre elektronische Patientenakte für Meta und

Google

https://www.anonymousnews.org/gesundheit/ihre-elektronische-patientenakte-fuer-meta-open-ai-und-google/

https://t.me/Impfschaden_Corona_Schweiz/120965

https://t.me/anonymousnews_org

Die elektronische Patientenakte weist

eklatante Sicherheitsmängel auf. Daten sollen zu

Forschungszwecken an Dritte weitergegeben werden können.

Diese heißen Meta, Open AI oder Google und freuen sich

über Futter für ihre KI.

von Manfred Kölsch

Mit der Einführung der elektronischen

Patientenakte (ePA) wurde ohne nennenswerte öffentliche

Anteilnahme die bedeutendste Umstellung der

Telematikinfrastruktur, mit außerordentlicher Bedeutung

für circa 74 Millionen (Verband deutscher Ersatzkassen,

Daten zum Gesundheitswesen, Stand: 15. März 2023)

gesetzlich Versicherte, eingeführt. Betroffen sind auch,

nicht nur in ihrer Verwaltungsstruktur, die in den

§§ 352, 356 f., 359, 361 SGB V genannten

Zugriffsgruppen/Leistungserbringer (Vertragsärzte,

Krankenhäuser, Hebammen, Apotheken, Therapeuten etc.).

Das durch die ärztliche Schweigepflicht gesicherte

Vertrauen zwischen Arzt und Patient wird berührt

(Dochow, MedR 2023, 608 ff). Sicherheitsexperten

und Juristen sind zur Stellungnahme aufgefordert.

Die ePA wurde bis zum 14. Januar 2025 nur auf

Verlangen für den gesetzlich Versicherten eingerichtet

(sogenannte Opt-in-Regelung). Seit dem 15. Januar 2025

sind alle gesetzlichen Krankenkassen (GK) verpflichtet

(§§ 341, 342 Abs. 1 S. 2 SGB V),

jedem Versicherten nach vorheriger Information

(§ 343 SGB V) eine ePA zur Verfügung zu

stellen. Davon ist nur abzusehen, wenn der Versicherte

binnen sechs Wochen (§ 342 SGB V) widerspricht

(Opt-out-Regelung). Ein Widerspruch gegen die Führung

der ePA überhaupt kann auch später jederzeit, zum

Beispiel schriftlich durch einen Brief, erfolgen

(§ 344 Abs. 3 SGB V). Kommt es aus

Unwissenheit, Desinteresse, Unfähigkeit oder weil der

Versicherte dem Vorhaben zustimmt, nicht zu einem

Widerspruch, läuft die Befüllung der ePA durch die

Leistungserbringer und kann für die Behandlung des

jeweils gesetzlich Versicherten (sogenannte

Primärnutzung) verwendet werden. Die in der ePA

gesammelten Daten können unter gewissen Bedingungen auch

Dritten zum Beispiel zu „Forschungszwecken“ überlassen

werden (sogenannte Sekundärnutzung) (Sachverständigenrat

zur Begutachtung der Entwicklung im Gesundheitswesen

(SVR), BT-Drucksache 19/28700; Krönke, Opt-out-Modell

für die elektronische Patientenakte aus

datenschutzrechtlicher Perspektive, 2022).

Zur Begründung der Opt-out-Regelung wird

angegeben, von der seit dem 1. Januar 2021 zur Verfügung

stehenden Opt-in-Regelung hätten nur 1 Prozent der

gesetzlich Versicherten Gebrauch gemacht

(Biesdorf/Redlich (Hg.) in: McKinsey & Company,

E-Rezept und ePA, 2023, S. 8). Ein Systemwechsel

sei erforderlich gewesen, weil nur auf diesem Wege

möglichst vollständige Daten aller circa 74 Millionen

gesetzlich Krankenversicherten erlangt werden könnten.

Nur auf diesem Wege könne eine optimale

Individualversorgung des Patienten gewährleistet und

wissenschaftliche „Gesundheitsforschung“ betrieben

werden. Nur so könne die Gesundheitsversorgung kurz- und

langfristig datensicher optimiert und qualitativer

werden (BT-Drucksache 19/28700, S. 131; Lorenz, die

„ePA für alle“ zwischen Gesundheits- und Datenschutz

(Teil 1), GuP 2023, S. 150). Diese Gründe

überzeugen nicht.

Die behauptete Datensicherheit ist nicht

gewährleistet

Zu Recht weist der Bundesbeauftragte für Datenschutz und

Informationsfreiheit (BfDI) auf Folgendes hin (DuD 2023,

S. 6; TB 2022, S. 74): Die geringe Nutzung der

Opt-in-Regelung liegt an der nicht erfolgten Aufklärung

über den Sinn der ePA. Vermehrte Information und Werbung

für die Opt-in-ePA werde die erforderliche Nutzerzahl

hervorrufen. Vor allem konnte es bis zur Einführung der

Opt-out-Regelung zum 15. Januar 2025 zu keiner